Como proteger um PC

Contente

O é um wiki, o que significa que muitos artigos são escritos por vários autores. Para criar este artigo, 33 pessoas, algumas anônimas, participaram de sua edição e aprimoramento ao longo do tempo.Existem 17 referências citadas neste artigo, elas estão na parte inferior da página.

Você acabou de comprar um computador para suas atividades pessoais e deseja protegê-lo? Você precisará instalar um firewall, um antivírus e um software de detecção de malware. Você também precisará instalar um sistema de criptografia e anonimização para proteger seus dados particulares, mas esse é um tópico muito grande para ser abordado neste artigo. Pelo menos saiba que às vezes a proteção física dos dados é prejudicial à proteção da sua privacidade. Ao desfragmentar seu disco rígido, criando pontos de restauração e fazendo backups, seus dados ficam mais fáceis de recuperar em caso de problemas, mas também mais fáceis de roubar.

Se você deseja usar o computador para se conectar à Internet, compartilhar arquivos de um dispositivo USB e tornar seu computador acessível por outras pessoas remotamente, então este artigo é para você. Se não for esse o caso, apenas alguns dos procedimentos explicados aqui serão suficientes para manter seu PC seguro.

estágios

-

Escolha um sistema operacional de acordo com seu nível de segurança. Os sistemas Linux são considerados menos vulneráveis que os sistemas Windows porque são significativamente menos afetados por vírus. O OpenBSD (sistema Unix) foi projetado principalmente por razões de segurança. Ao escolher seu sistema operacional, você deve se perguntar se as operações são limitadas por contas de usuário, quais são as permissões nos arquivos e se é atualizado regularmente. Atualize periodicamente as atualizações de segurança do sistema, mas também faça as que se aplicam ao software. -

Escolha um navegador da Web com base em seu nível de segurança. Vulnerabilidades em tais softwares podem permitir que malware infecte seu computador enquanto navega na Internet. Certifique-se de desativar os scripts usando uma extensão como NoScript, Privoxy ou Proxomitron. Fique interessado no que especialistas em segurança independentes (como os do US-CERT) e hackers podem dizer sobre os pontos fracos de alguns navegadores. O Google Chrome é considerado relativamente seguro porque oferece um recurso "sandbox" que protege o sistema contra ataques de malware e reduz o risco de propagação de vírus de computador. -

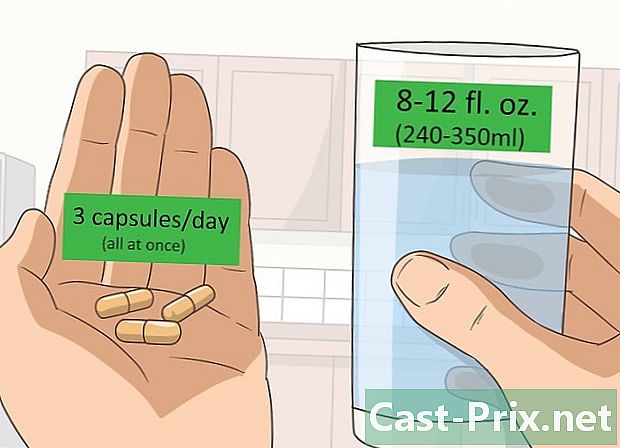

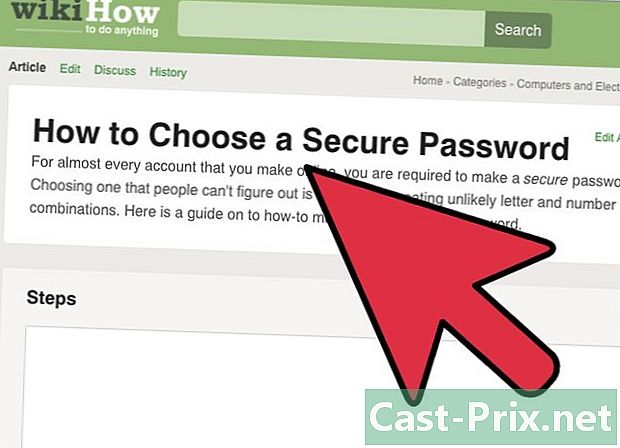

Escolha senhas fortes. Tome esta precaução ao configurar o acesso ao seu computador, conta de email ou dispositivo, como um roteador. Escolha palavras originais, porque os hackers baseiam seus ataques em senhas usando a força bruta do cálculo de computadores, mas também dicionários. -

Recupere apenas arquivos de fontes seguras. Ao baixar o software, faça isso em sites oficiais, sites conhecidos e conhecidos por sua segurança (como mídia, download, snapfiles, tucows, fileplanet, betanews ou sourceforge) ou sites de armazenamento, se você usa Linux. -

Instale um bom antivírus. É muito importante que você faça isso se usar regularmente software ponto a ponto. O antivírus foi projetado para desativar os malwares mais recentes, sejam vírus, cavalos de Troia, pressionamentos de teclas, rootkits ou worms. Veja se o seu antivírus oferece proteção em tempo real, sob demanda ou após uma solicitação de acesso. Veja também se ele oferece uma análise Eurística dos arquivos. Avast e AVG são dois produtos antivírus gratuitos que têm uma excelente reputação. Faça o download de um, instale-o no sistema operacional e faça uma varredura regular no disco rígido. Verifique também se o banco de dados de vírus é atualizado regularmente. -

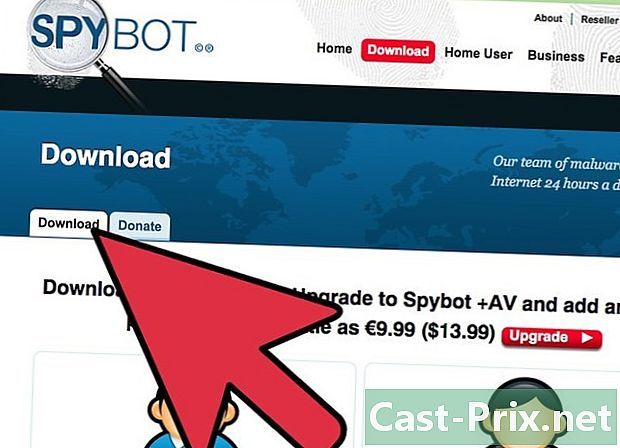

Baixe e instale um software que neutralize spyware. Escolha software como "Spybot Search and Destroy", "HijackThis" ou "Ad-Aware" e faça com que ele verifique regularmente o seu disco rígido. Se você precisar conectar seu computador à Internet, é muito importante usar um antivírus e software como o "Spybot" que neutralizem spywares e outros malwares. Existem muitos sites que instilam códigos maliciosos em um computador, explorando brechas de segurança no navegador "Internet Explorer". É importante evitar esse tipo de dano, pois esses códigos podem causar muitos danos mesmo antes que o proprietário do computador perceba que sua máquina foi infectada. -

Baixe e instale um firewall. Você pode escolher ZoneAlarm, Comodo, Kerio ou WinRoute em um sistema Windows, enquanto o Linux geralmente oferece Iptables por padrão. Se você usa um roteador, possui uma camada extra de segurança com o firewall de hardware incorporado. -

Feche todas as portas da sua máquina. Os hackers examinam portas em computadores remotos para tentar encontrar uma através da qual eles podem enviar instruções para assumir o controle da máquina. Todas as portas são fechadas por padrão nos sistemas Linux. -

Realize testes de intrusão. Comece executando ping em sua própria máquina e faça uma varredura simples com o Nmap. Você também pode usar o Backtrack no Linux. -

Teste software de intrusão como o Ossec. Você também pode usar o Tripwire ou o RkHunter. -

Nunca se esqueça de pensar na segurança do próprio material. Lembre-se de ter um sistema de bloqueio do tipo Kensington se você possui um laptop que carrega e usa em vários locais. Você também pode criar uma senha no BIOS do seu computador para impedir que alguém use sua máquina ou unidades externas, se não estiver autorizado. Não use uma unidade USB ou unidade externa para armazenar os dados mais importantes, pois essas mídias podem ser mais facilmente roubadas ou perdidas.- Se você tem medo de roubo, a criptografia pode ser uma maneira muito boa de tornar seus dados pessoais inacessíveis. Criptografe pelo menos os dados armazenados na sua pasta de usuário. Isso pode afetar o desempenho do seu computador, mas você pelo menos garantirá que os dados confidenciais (por exemplo, dados bancários) não caiam nas mãos erradas. No Windows e Linux, você pode usar o FreeOTFE, mas também o Truecrypt nesses mesmos sistemas operacionais e no OS X. No OS X (versão 10.3 ou posterior), vá para "Segurança das preferências do sistema" e clique em "FileVault" para iniciar o procedimento de criptografia, que pode levar de alguns minutos a algumas horas, dependendo da quantidade de dados a serem processados. No Linux Ubuntu (versão 9.04 ou posterior), durante as etapas 5 e 6 da instalação, você pode optar por criptografar (com "Ecryptfs") a pasta "Home" que estará acessível (dados descriptografados) apenas com uma palavra de passar.